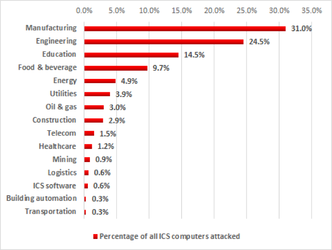

Au cours de la première moitié de l’année, ce sont les sociétés de production qui se sont avérées les plus sujettes aux attaques: les ordinateurs industriels (ICS) au sein de ces sociétés représentent environ un tiers de l’ensemble des systèmes attaqués, comme le révèle le rapport « Threat landscape for industrial automation systems in H1 2017 » de Kaspersky Lab. Le pic de la fréquence des attaques a été enregistré en mars, après quoi le nombre des ordinateurs attaqués a progressivement diminué d’avril à juin.

Au cours des six premiers mois de l’année, les produits de Kaspersky Lab ont bloqué des tentatives d’attaques sur 37,6% des dizaines de milliers d’ordinateurs industriels protégés à travers le monde. C’est 1,6 point de pour-cent de moins que dans la seconde moitié de 2016, et par conséquent presque identique. La plupart de ces tentatives ont eu lieu au sein d’entreprises où du matériel, des équipements et des marchandises sont produits. D’autres secteurs fréquemment touchés sont l’ingénierie, l’enseignement et l’industrie de l’alimentation. Près de 5% des attaques portent sur des ordinateurs industriels de sociétés d’énergie.

Le top 3 des pays où les ordinateurs industriels sont les plus attaqués reste inchangé: Vietnam (71%), Algérie (67,1%) et Maroc (65,4%). Les chercheurs de Kaspersky Lab ont toutefois constaté une hausse des attaques en Chine (57,1%), ce pays prenant désormais la cinquième place. Les experts ont également découvert quelle était la principale source de menace sur l’Internet: sur 20,4% des ordinateurs industriels, des tentatives sont bloquées pour télécharger des maliciels ou avoir accès à des sites malveillants, dont des sites de phishing. Le score élevé de ce type d’infections s’explique par l’accès illimité et la connexion des réseaux industriels à l’Internet, ce qui constitue une menace pour l’ensemble de l’infrastructure industrielle.

Au cours des six premiers mois de 2017, Kaspersky Lab a découvert 18 mille modifications différentes de maliciels de plus de 2500 familles dans des systèmes d’automatisation industrielle.

Attaques de rançongiciels

Durant la première moitié de l’année, le monde a été confronté à une épidémie de rançongiciels, qui a également touché des sociétés industrielles. L’enquête de Kaspersky Lab ICS CERT révèle que le nombre d’attaques sur des ordinateurs industriels uniques menées par des chevaux de Troie de chiffrement a été multiplié par trois. Les rançongiciels de chiffrement observés par les experts proviennent de 33 familles différentes. La majorité des chevaux de Troie de chiffrement se répandent par le biais d’e-mails de spam, se faisant passer pour des communications professionnelles, avec des pièces jointes malveillantes ou des liens vers des téléchargeurs de maliciels.

Voici plusieurs des principales statistiques liées aux rançongiels figurant dans le rapport sur le premier semestre de 2017:

-0,5% des ordinateurs au sein de l’infrastructure industrielle d’organisations ont été attaqués au moins une fois par des rançongiciels de chiffrement.

-Des ordinateurs industriels dans 63 pays à travers le monde entier ont été impliqués dans de nombreuses attaques par des rançongiciels de chiffrement, avec WannaCry et ExPetr comme les campagnes les plus tristement célèbres.

-L’épidémie WannaCry est, avec des attaques sur 13,4% de tous les ordinateurs dans l’infrastructure industrielle, la famille de rançongiciels de chiffrement qui rencontre le plus de « succès ». Les organisations les plus touchées sont des institutions de santé et publiques.

–Une autre campagne de rançongiciel de chiffrement tristement célèbre au cours du premier semestre de l’année consiste dans ExPetr, responsable de l’attaque sur au moins 50% des sociétés au sein de l’industrie de la production, pétrolière et gazière.

-Dans le top 10 des familles de chevaux de Troie de chiffrement figurent en outre des familles de rançongiciels comme Locky et Cerber, qui sont actives depuis 2016 et ont permis aux cybercriminels de réaliser les gains les plus élevés à ce jour.

« Il est très préoccupant de voir que les ordinateurs industriels de sociétés de production représentent près d’un tiers de l’ensemble des attaques”, précise Martijn van Lom, General Manager, Kaspersky Lab Benelux. “Les risques de cyber-attaques sont grands, et les attaques de ce genre peuvent causer des dommages aux systèmes d’automatisation industrielle d’une société et avoir de graves conséquences pour l’ensemble du monde des entreprises. Compte tenu du fait que nous observons au cours des six premiers mois de l’année une distribution active de maliciels de chiffrement, et que l’on s’attend à ce que cette tendance se poursuive, la probabilité d’une attaque destructrice ne fait qu’augmenter.”

Pour protéger l’environnement ICS contre de possibles cyberattaques, Kaspersky Lab ICS CERT donne les recommandations suivantes:

-Dressez l’inventaire des services réseau actifs, à savoir les services qui offrent l’accès à distance à des objets du système de fichiers.

-Contrôlez l’isolation de l’accès aux composants ICS, l’activité réseau sur le réseau de l’entreprise ainsi que les limites, la politique et les pratiques relatives à l’utilisation de supports amovibles et d’appareils portables.

-Contrôlez en tout état de cause la sécurité d’accès à distance au réseau industriel, et envisagez la réduction, voire l’élimination de l’utilisation d’outils d’administration à distance.

-Actualisez les solutions de sécurité des terminaux.

-Utilisez des méthodes de sécurité avancées: implémentez des outils qui surveillent le trafic réseau et détectent les cyberattaques sur des réseaux industriels.

Source : Kaspersky Lab